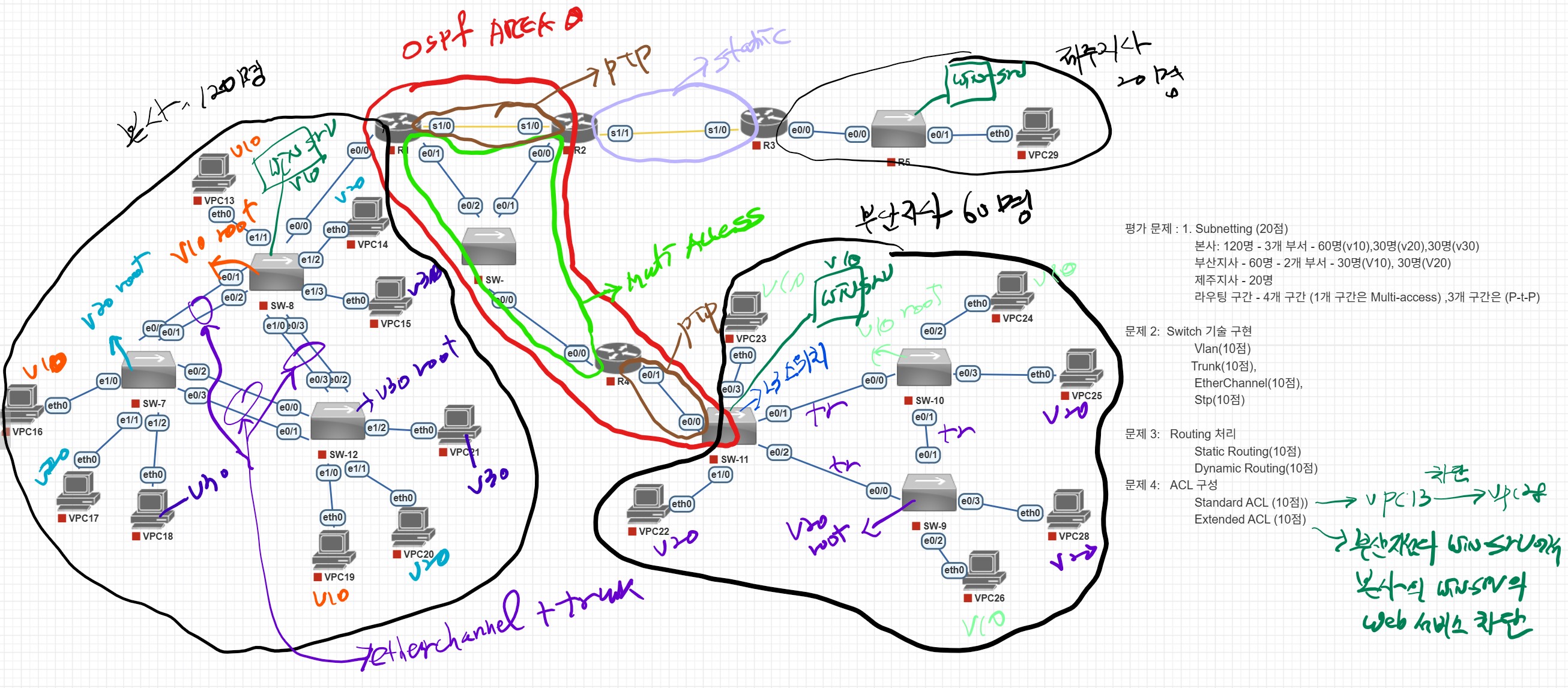

[구성]

- 본사: 120명 (3개 부서)

- VLAN 10: 60명

- VLAN 20: 30명

- VLAN 30: 30명

- 부산지사: 60명 (2개 부서)

- VLAN 10: 30명

- VLAN 20: 30명

- 제주지사: 20명 (단일 네트워크)

- 라우팅 구간 (총 4구간)

- 3개 구간은 P2P

- 1개 구간은 Multi-access

[Switch 기술 구현]

- Vlan

- Trunk

- Etherchannel

- STP

[Routing 처리]

- Static Routing

- Dynamic Routing

[ACL 구성]

- Standard ACL: vpc13 → vpc28 차단

- Extended ACL: 부산지사 winserver → 본사 winserver 웹서비스 차단

[Subnetting]

- 본사

| VLAN | IP 대역 | 서브넷마스크 | 게이트웨이 |

| V10 | 192.168.10.0/26 | 255.255.255.192 | 192.168.10.1 |

| V20 | 192.168.10.64/27 | 255.255.255.224 | 192.168.10.65 |

| V30 | 192.168.10.96/27 | 255.255.255.224 | 192.168.10.97 |

- 부산지사

| VLAN | IP 대역 | 서브넷마스크 | 게이트웨이 |

| V10 | 192.168.10.128/27 | 255.255.255.224 | 192.168.10.129 |

| V20 | 192.168.10.160/27 | 255.255.255.224 | 192.168.10.161 |

- 제주지사

- 192.168.10.192/27

- Gateway: 192.168.10.193

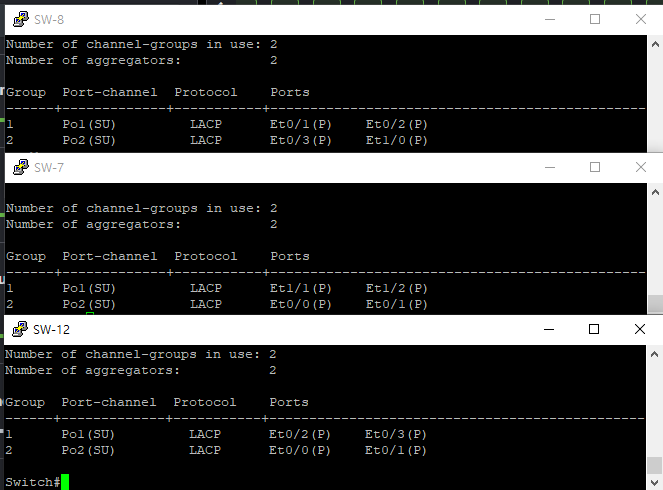

* 본사

1. 스위치 VLAN/Access, etherchannel(LACP), Trunk 설정

SW8

SW7

SW12

sh vlan

sh etherchannel summary → (P) 확인

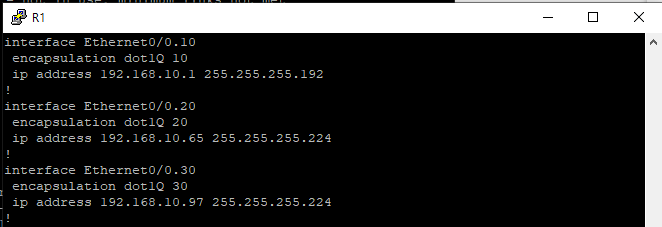

2. 라우터 인터페이스 설정

# R1 인터페이스 설정

int e0/0

no shut

int e0/0.10 # VLAN10 게이트웨이

encapsulation dot1q 10

ip addr 192.168.10.1 255.255.255.192

int e0/0.20 # VLAN20 게이트웨이

encapsulation dot1q 20

ip addr 192.168.10.65 255.255.255.224

int e0/0.30 # VLAN30 게이트웨이

encapsulation dot1q 39

ip addr 192.168.10.97 255.255.255.224R1 인터페이스 설정

이 설정은 Router-on-a-Stick 방식이다.

R1 라우터는 스위치에서 올라온 Trunk 링크를 통해 VLAN 10, 20, 30의 통신을 받아야 한다.

각 VLAN은 고유한 IP 대역을 사용하므로, 라우터는 각 VLAN에 대해 서브인터페이스별로 게이트웨이 역할을 해야 한다.

즉, R1의 하나의 물리포트 e0/0을 서브인터페이스로 나눠서 VLAN 10, 20, 30 각각의 기본 게이트웨이 역할을 하도록 설정한 것이다.

sh run

sh ip route

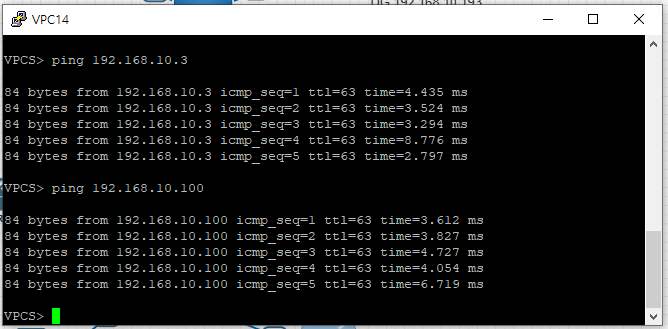

Ping pc14(v20) → pc16(v10), pc21(v30)

3. STP

# SW8

spanning-tree vlan 10 root primary

# SW7

spanning-tree vlan 20 root primary

# SW12

spanning-tree vlan 30 root primary

VLAN 10 root: SW8

VLAN 20 root: SW7

VLAN30 root: SW12

* 부산지사

1. 스위치 설정 (+ L3 스위치)

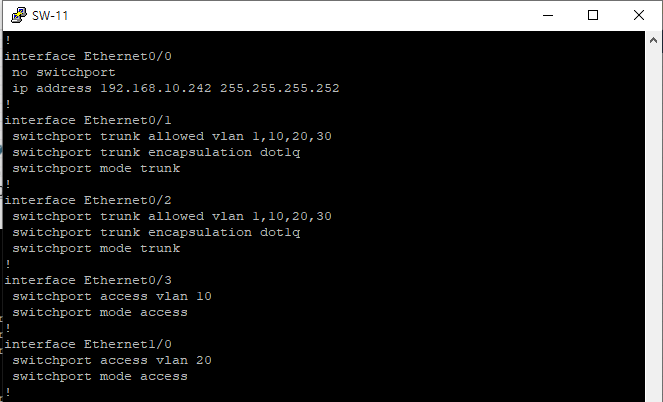

# SW11 (L3 스위치)

# L3 스위치로 동작시키기 위한 설정

int e0/0

no switchport # L3 스위치로 동작

ip addr 192.168.10.242 255.255.255.252

ip routing # L3 스위치로 동작

# VLAN 생성 및 할당

vlan 10

name vlan10

vlan 20

name vlan20

vlan 30

name vlan30

int e0/3

switchport mode access

switchport access vlan 10

int e1/0

switchport mode access

switchport access vlan 20

# Trunk 설정

int e0/1

switchport trunk encapsulation dot1q

switchport mode trunk

switchport trunk allowed vlan 1,10,20,30

int e0/2

switchport trunk encapsulation dot1q

switchport mode trunk

switchport trunk allowed vlan 1,10,20,30

# SVI: L3으로 동작하면서 VLAN10,20에 대해 게이트역할을 하기 위함

int vlan 10

ip addr 192.168.10.129 255.255.255.224

no shut

int vlan 20

ip addr 192.168.10.161 255.255.255.224

no shut

sh run

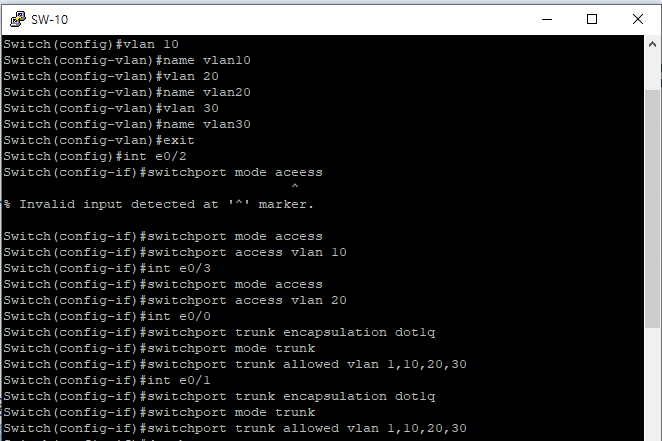

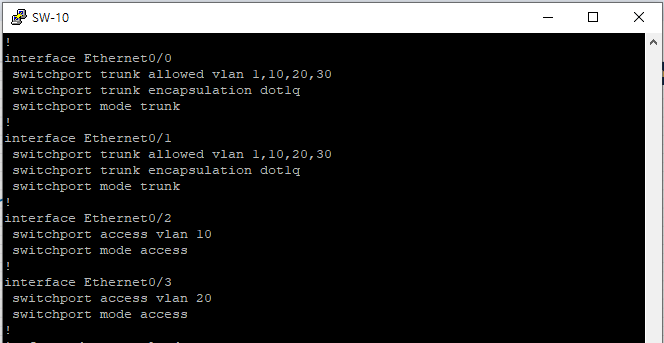

SW10

sh run

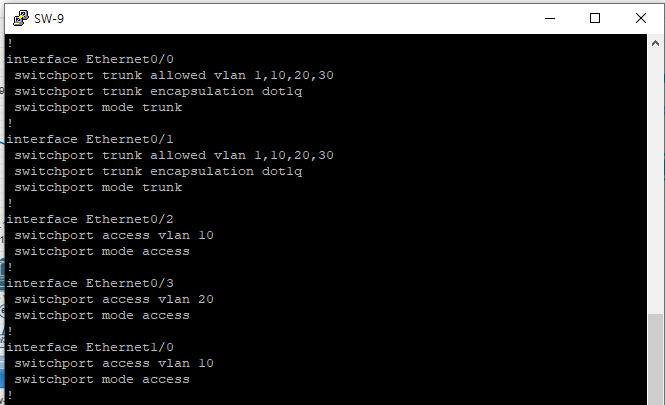

SW9

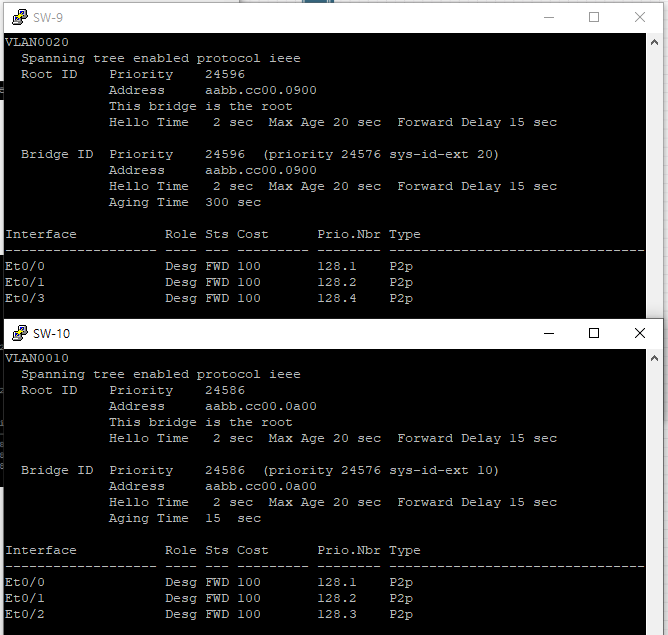

2. stp

# SW9

spanning-tree vlan 20 root primary

# SW10

spanning-tree vlan 10 root primary

sh spanning-tree

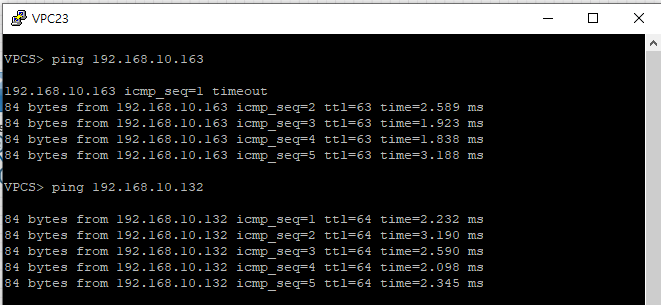

ping

* OSPF 라우팅 설정

OSPF 연결 시 어떤 포트를 설정하는가? (특히 VLAN이 있을 때)

원칙적으로는 OSPF는 '라우팅이 필요한 모든 포트'에 설정해야한다.

라우터는

VLAN 10/20/30 연결용 포트 (각 VLAN에 대한 Default Gateway 역할),

다른 라우터(R2, R4 등)와 연결된 포트들 (routing 필요하므로 반드시 OSPF 필요)들

R1

- VLAN10: 192.168.10.1

- VLAN20: 192.168.10.65

- VLAN30: 192.168.10.97

- R2와 연결된 포트

- R4와 연결된 포트

→ 총 5개 인터페이스에 OSPF 설정함

L3 스위치(SW-11 등)

- 자신이 IP를 가지고 있고, Routing을 수행하는 인터페이스에만 OSPF 설정함

- VLAN10/20 인터페이스 (SVI)

- 다른 라우터와 연결된 포트 (예: e0/0 등)

- VLAN10: 192.168.10.129

- VLAN20: 192.168.10.161

- R4와 연결된 포트 (e0/0)

→ 총 3개 인터페이스 OSPF 설정

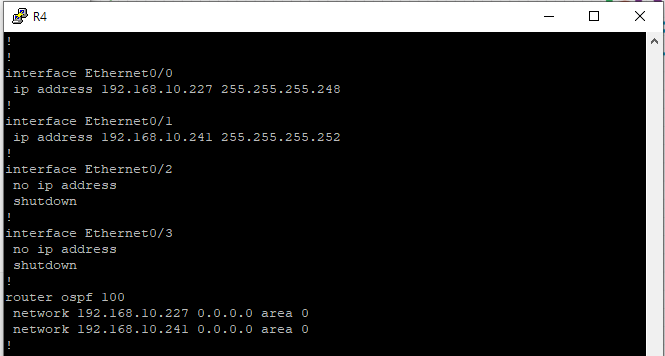

# R4

int e0/0 # R2와의 연결포트

ip addr 192.168.10.227 255.255.255.248

no shut

int e0/1 # SW-11과의 연결포트

ip addr 192.168.10.241 255.255.255.252

no shut

router ospf 100

network 192.168.10.227 0.0.0.0 area 0

network 192.168.10.241 0.0.0.0 area 0R4

R2와의 연결 (E0/0), SW-11과의 연결 (E0/1) 두 네트워크 모두 Area 0에 OSPF 등록.

sh run

R1

sh run

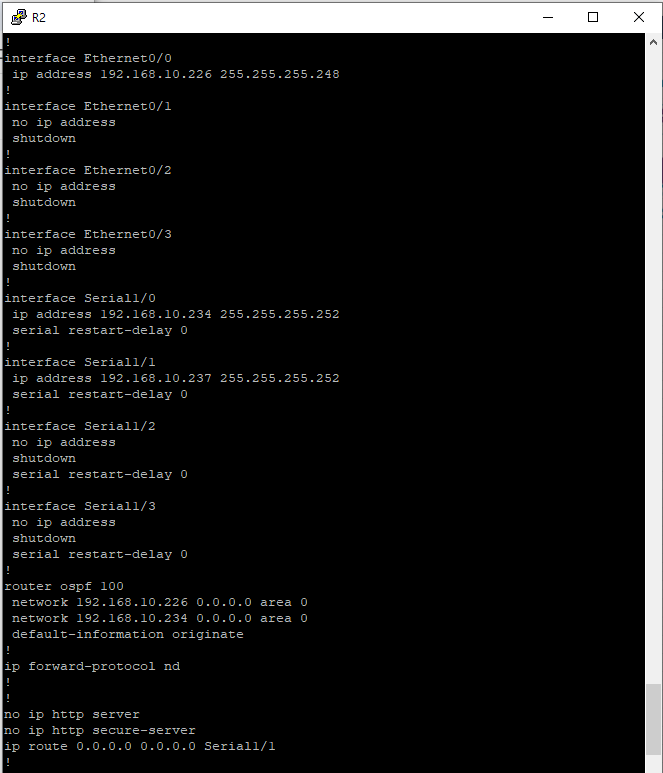

# R2

int e0/0 # e0/0 IP 설정 및 활성화

ip addr 192.168.10.226 255.255.255.248

no shut

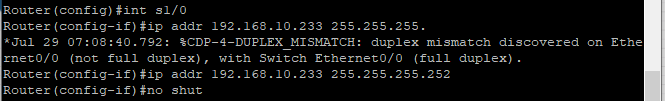

int s1/0 # R1로 향하는 시리얼 포트 설정

ip addr 192.168.10.234 255.255.255.252

no shut

int s1/1 # R3로 향하는 시리얼 포트 설정

ip addr 192.168.10.237 255.255.255.252

no shut

# s1/1은 정적 기본 경로(Default Route)로 설정

ip route 0.0.0.0 0.0.0.0 s1/1

# e0/0, s1/0은 OSPF 적용

router ospf 100

network 192.168.10.234 0.0.0.0 area 0 # s1/0

network 192.168.10.226 0.0.0.0 area 0 # e0/0

default-information originate # 주변 라우터에 알림R2

sh run

# R3

int s1/0

ip route 0.0.0.0 0.0.0.0 s1/0 # 정적

int e0/0

ip address 192.168.10.193 255.255.255.224

no shutdown

int s1/0

ip address 192.168.10.238 255.255.255.252

no shutdownR3

sh run

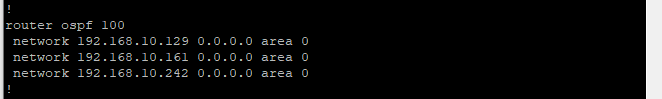

# SW11

router ospf 100

network 192.168.10.129 0.0.0.0 area 0 # VLAN10 게이트웨이

network 192.168.10.161 0.0.0.0 area 0 #VLAN20 게이트웨이

network 192.168.10.242 0.0.0.0 area 0 # R4와 연결된 e0/0SW11

sh run

Ping

* ACL

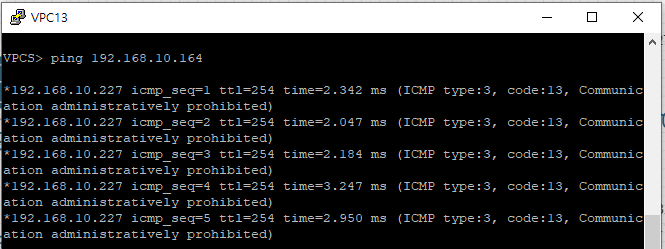

1. Standard ACL (vpc13 → vpc28)

# R4 ACL 설정

access-list 1 deny host 192.168.10.2 # VPC13에서 나가는 트래픽 차단

access-list 1 permit any

int e0/1 # 이 ACL을 e0/1의 Outbound 방향에 적용

ip access-group 1 outR4에서 ACL 설정

R4의 e0/1을 통해 나가는 트래픽 중 192.168.10.2(vpc13)을 차단

sh access-lists

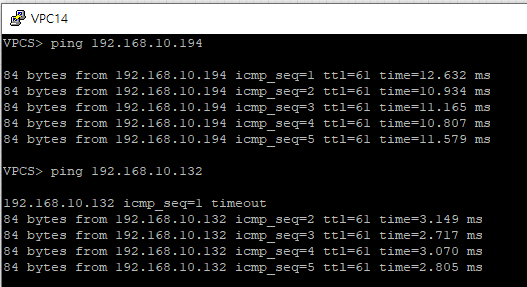

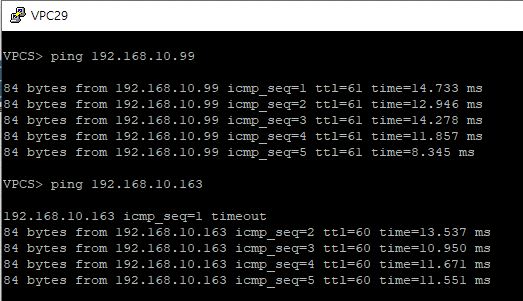

vpc13 → vpc28 차단됐다.

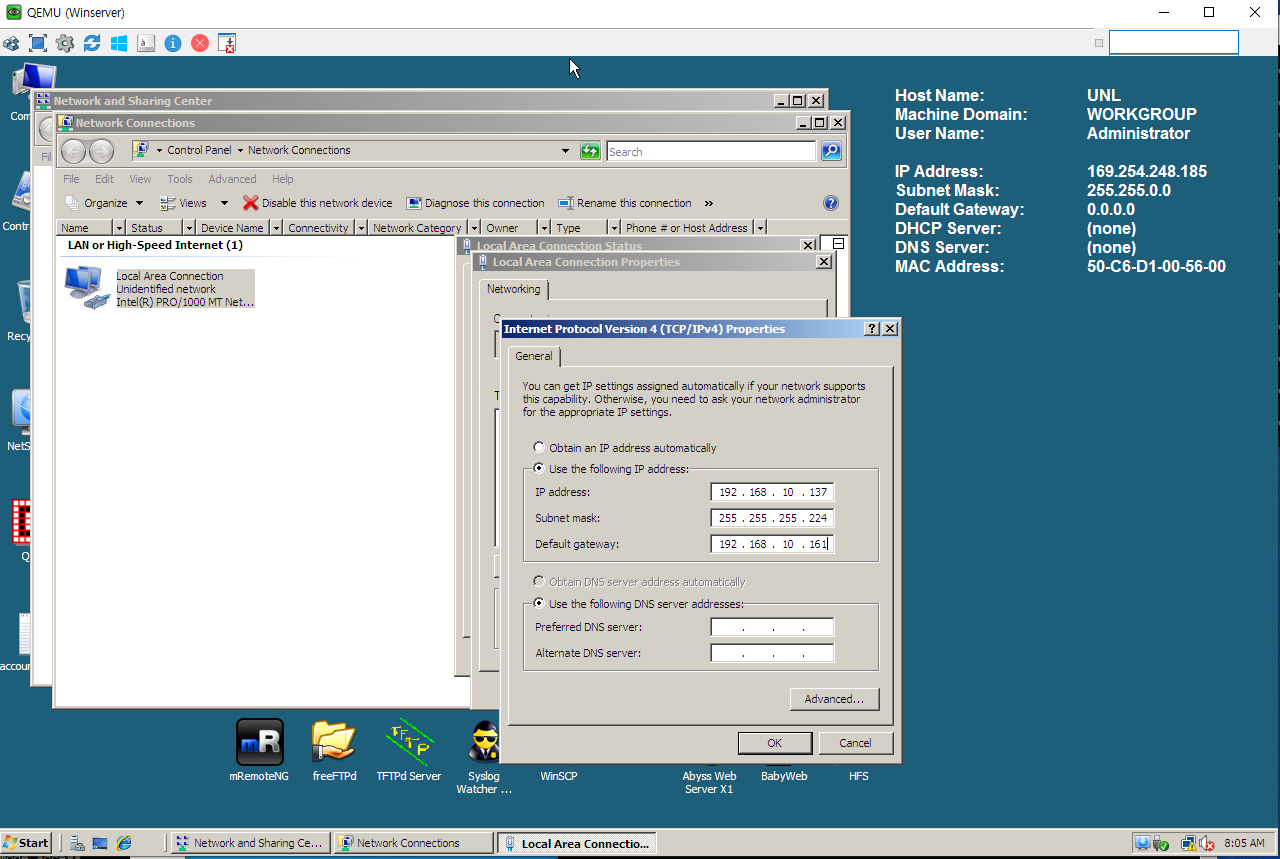

2. Extended ACL (부산지사 winserver → 본사 winserver)

본사 서버 네트워크 설정

부산지사 서버 네트워크 설정

서로 ping 되는 것 확인

# SW11 ACL 설정

# 192.168.10.137(부산서버) → 192.168.10.10(본사서버) TCP 포트 80(HTTP) 접속 차단

access-list 100 deny tcp host 192.168.10.137 host 192.168.10.10 eq 80

access-list 100 permit ip any any

int e0/0

ip access-group 100 outSW-11에서 ACL 설정

(R4에서 설정해도 된다.)

부산 서버에서 본사 서버(192.168.10.10)에 접속이 차단됐다.

* Ping

본사 → 제주지사, 부산지사

제주지사 → 본사, 부산지사

끝.

'Network > CCNA SRWE, ENSA' 카테고리의 다른 글

| PNETLab에 Linux/Windows 이미지 등록하기 (0) | 2025.09.17 |

|---|---|

| [PNET] VTP(Vlan Trunking Protocol) (0) | 2025.09.09 |

| [PNET] ACL(Access Control List) (1) | 2025.07.29 |

| [PNET] OSPF, Loopback (0) | 2025.07.24 |

| [PNET] OSPF(Open Shortest Path First) 라우팅 (0) | 2025.07.24 |