728x90

오늘은 특정 PC만 Winserver에 접근할 수 있도록 하는 ACL 실습을 하였다.

* 표준 ACL (Standard ACL)

- 출발지 IP 주소만 기준으로 트래픽을 필터링

- 트래픽의 목적지 IP, 프로토콜 종류, 포트 번호는 설정할 수 없음

- ACL 번호: 1~99, 또는 1300~1999

- “특정 사용자(VPC)의 인터넷 접속을 막고 싶을 때”

- “내부망에서 특정 IP를 차단하고 싶을 때”

* 확장 ACL (Extended ACL)

- 출발지 IP + 목적지 IP + 프로토콜(TCP, UDP, ICMP 등) + 포트번호까지 필터링 가능

- ACL 번호: 100~199, 또는 2000~2699

- 훨씬 정밀하게 트래픽 제어 가능

- “특정 PC가 특정 서버의 웹 서비스(TCP 80)에만 접근하지 못하게 하고 싶을 때”

- “FTP, HTTP 등 특정 포트 기반 제어가 필요할 때”

| access-list <번호> deny host <IP> | 해당 IP에서 오는 트래픽 차단 (표준 ACL) |

| access-list <번호> permit any | 나머지 모든 트래픽 허용 |

| ip access-group <번호> in/out | ACL을 특정 인터페이스의 in(들어오는)/out(나가는) 방향에 적용 |

| access-list <번호> deny tcp host <src> host <dst> eq www | 출발지 → 목적지로 가는 HTTP 요청 차단 (확장 ACL) |

| access-list <번호> permit ip any any | 모든 나머지 트래픽은 허용 (중요!) |

표준 ACL은 간단하고 목적지 기준이기 때문에 목적지 가까운 라우터(out)에 적용.

확장 ACL은 출발지·프로토콜·포트를 모두 고려하므로 출발지 가까운 라우터(in)에 적용.

WinSCP - winserver 폴더 복사

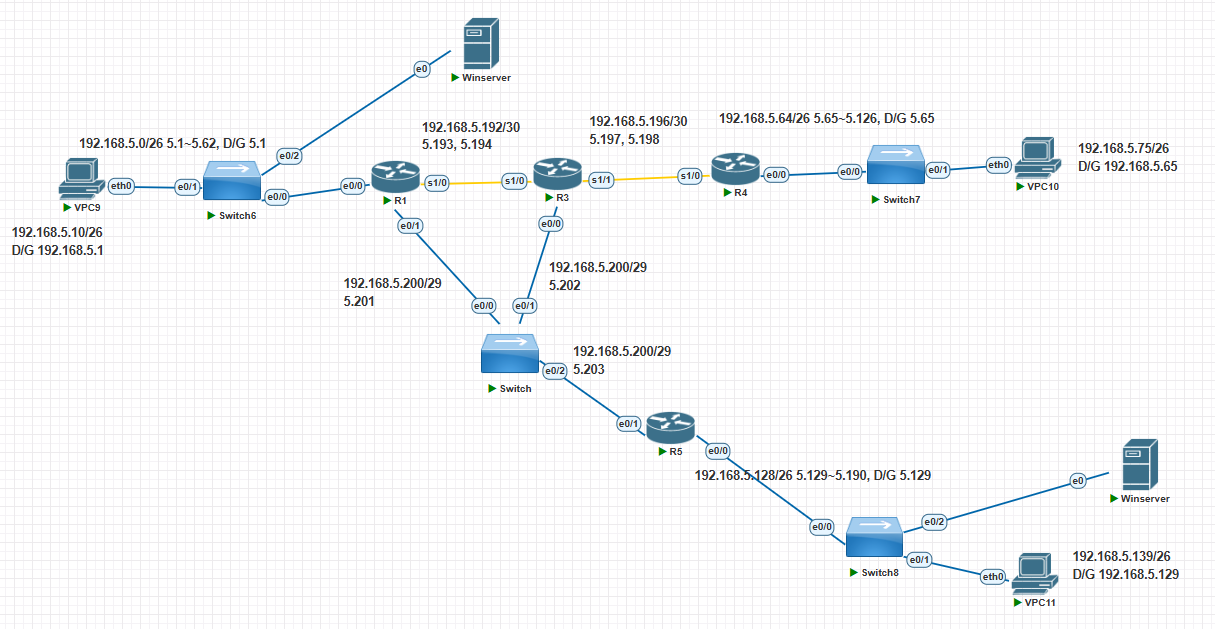

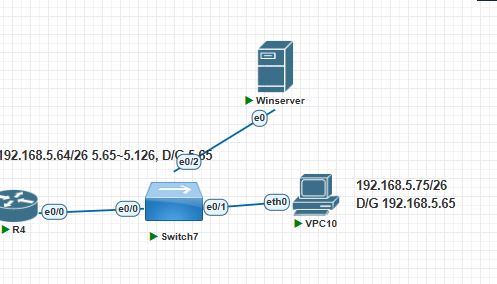

winserver1 네트워크 설정

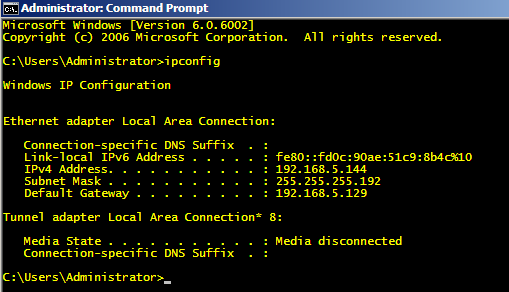

ipcinfig로 설정 확인.

winserver2도 네트워크 설정 및 ipconfig로 확인.

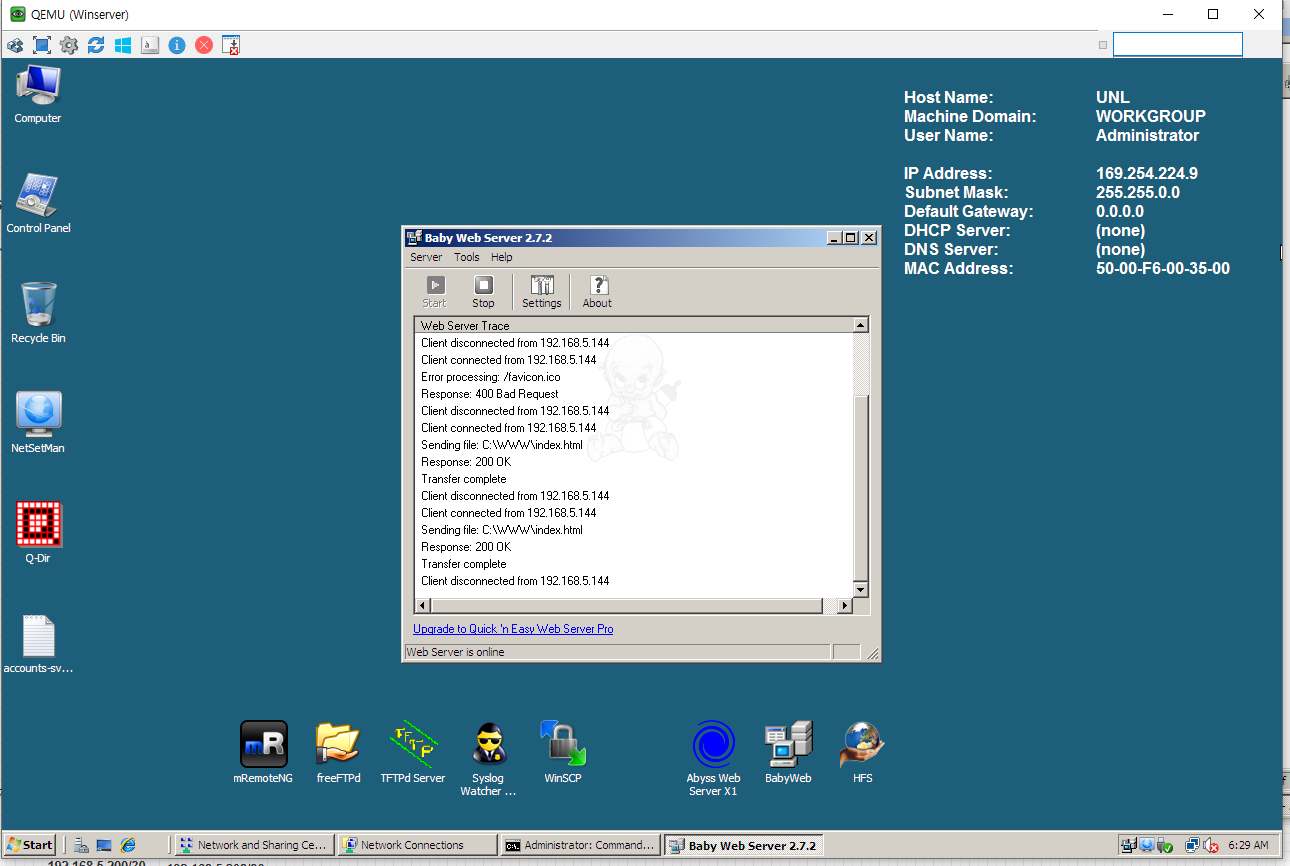

서버2 웹브라우저에서 서버1 접속 성공.

서버1에서 BabyWeb으로 확인.

ping 서버1 → 서버 2, vpc11, vpc10

* ACL 설정

1. Standard ACL

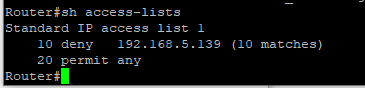

# R1에서 표준 ACL 설정 - VPC11 차단

access-list 1 deny host 192.168.5.139 # 192.168.5.139 차단, ACL 번호 1에 규칙을 추가

access-list 1 permit any # 나머지 모든 호스트 허용

int e0/0

# ACL 1번을 R1의 e0/0 인터페이스 아웃바운드에 적용

# R1에서 e0/0 포트를 통해 나가는 트래픽 중에서 192.168.5.139 출발지는 차단

ip access-group 1 out

sh access-lists

vpc11 → vpc10 (O)

vpc11 → vpc 9 (X)

(ICMP type:3, code:13, Communication administratively prohibited)

2. Extended ACL

# R5에서 확장 ACL 설정 - winserver2 차단

access-list 100 deny tcp host 192.168.5.144 host 192.168.5.15 eq www

access-list 100 permit ip any any

interface e0/0

# e0/0 포트로 들어오는 트래픽 중에서 특정 웹 요청만 차단

# ACL 번호 100을 R5 라우터의 이더넷 0/0 인터페이스에 들어오는 방향(in)으로 적용

ip access-group 100 in- 출발지 IP: 192.168.5.144

- 목적지 IP: 192.168.5.15

- 프로토콜: TCP

- 목적지 포트: www (즉, TCP 80번 포트 = HTTP 웹 서비스)

차단된 서버2에서 서버1에 접속 안 되는 것 확인.

다른 서버에선 접속되는 것을 확인하기 위해 winserver3 추가.

서버3 네트워크 설정 및 ipconfig로 확인.

서버3에선 서버1에 잘 접속된다.

끝.

728x90

LIST

'Network > CCNA SRWE, ENSA' 카테고리의 다른 글

| [PNET] VTP(Vlan Trunking Protocol) (0) | 2025.09.09 |

|---|---|

| [PNET] L2 & L3 네트워크 구성 실습 최종 (4) | 2025.07.30 |

| [PNET] OSPF, Loopback (0) | 2025.07.24 |

| [PNET] OSPF(Open Shortest Path First) 라우팅 (0) | 2025.07.24 |

| [ESXi] PNET 설치 (0) | 2025.07.23 |