728x90

ARP Request 패킷 분석

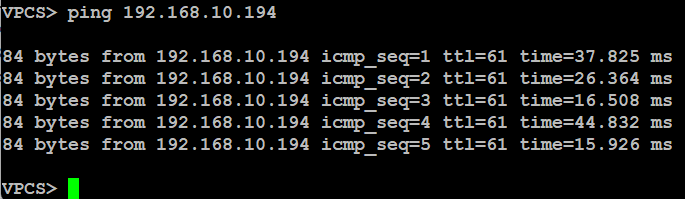

ARP 패킷을 분석하기 위해 VPC에서 대상 IP로 Ping 테스트를 진행했습니다.

Ping을 수행하면 ICMP 패킷이 바로 전송되는 것이 아니라, 먼저 목적지 IP에 해당하는 MAC 주소를 알아내기 위한 ARP 과정이 선행됩니다.

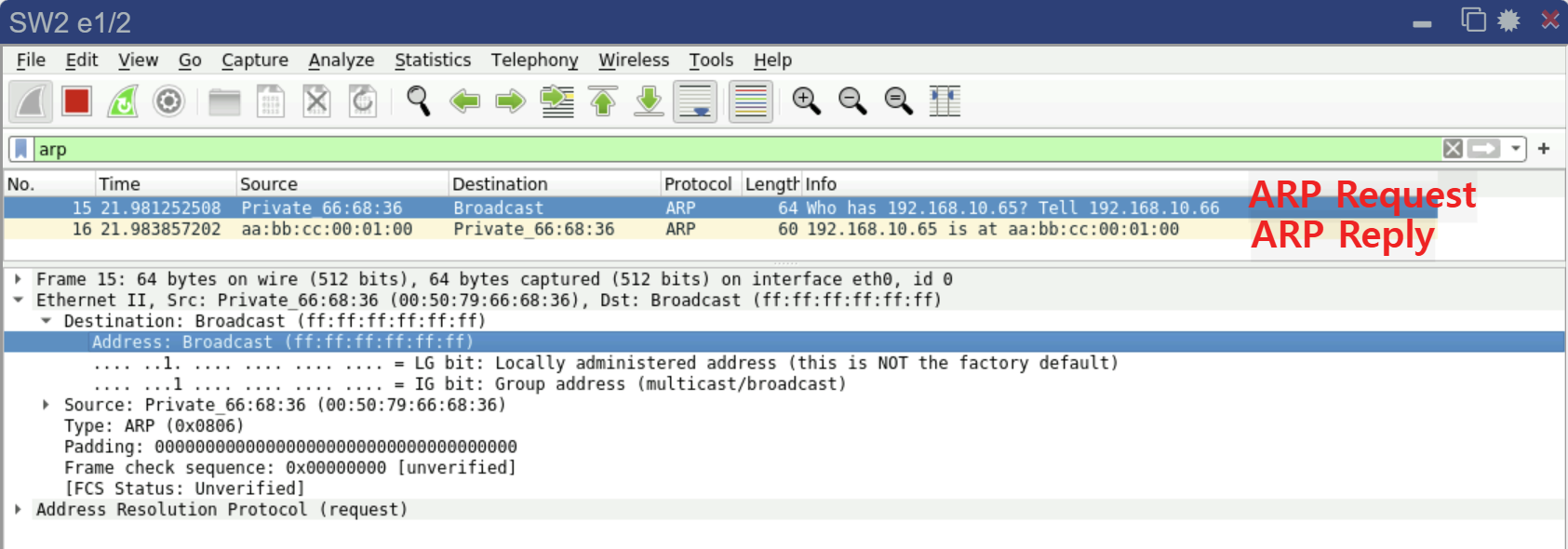

ARP Request / Reply 확인

Wireshark로 캡처한 결과 ARP Request와 ARP Reply 패킷 2개가 확인되었습니다.

- No. 15 (ARP Request): "192.168.10.65의 MAC 주소가 무엇인지 192.168.10.66에게 알려줘"

- No. 16 (ARP Reply): "내가 192.168.10.65이고, 내 MAC 주소는 aa:bb:cc:00:01:00이다"

즉, ARP는 IP 주소를 MAC 주소로 변환하기 위한 프로토콜입니다.

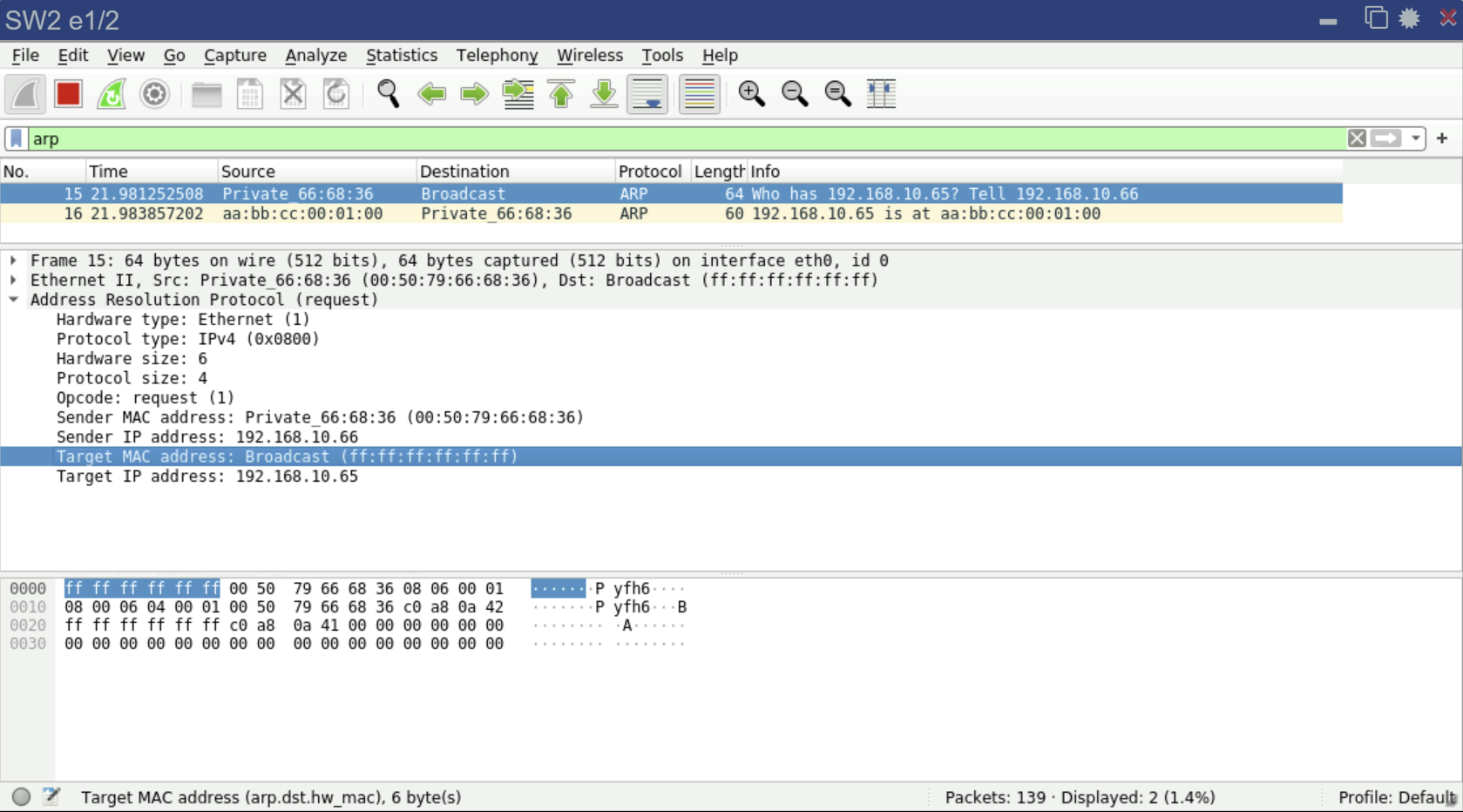

ARP Request 패킷 주요 필드 분석

- Hardware type: Ethernet (1) → 현재 네트워크가 이더넷 기반 L2 네트워크임을 의미합니다.

- Protocol type: IPv4 (0x0800) → ARP가 IPv4 주소를 MAC 주소로 변환하기 위한 프로토콜임을 나타냅니다.

- Hardware size: 6 → MAC 주소 길이는 6바이트(48bit)

- Protocol size: 4 → IP 주소 길이는 4바이트(32bit)

- Opcode: request (1) → ARP Request 패킷임을 의미 (Reply는 2)

- Sender 정보 → ARP 요청을 보내는 장비의 MAC(00:50:79:66:68:36)과 IP(192.168.10.66)

- Target 정보 → 우리가 찾고자 하는 대상, IP는 192.168.10.65로 지정되어 있지만, Target MAC address는 브로드캐스트(ff:ff:ff:ff:ff:ff)로 설정되어 전송됩니다.

Target MAC 주소를 모르기 때문에 ARP는 네트워크 내의 모든 장비에게 물어봐야 하므로 Destination MAC 주소를 브로드캐스트 주소(ff:ff:ff:ff:ff:ff)로 설정하여 전송합니다.

ARP Request/Reply 과정이 끝나면 송신자(10.66)는 자신의 ARP Table(ARP Cache)에 192.168.10.65 -> aa:bb:cc:00:01:00 정보를 저장합니다. 이후 동일 대상과 통신할 때는 ARP Request를 다시 수행하지 않고 저장된 MAC 정보를 사용하여 바로 통신합니다.

ARP 동작 흐름 (ARP → ICMP)

1) Ping 실행

2) ARP Request Broadcast 전송

3) ARP Reply 수신

4) ARP Table 저장

5) ICMP Echo Request 전송

6) ICMP Echo Reply 수신

끝.

728x90

LIST

'Network > L2&L3' 카테고리의 다른 글

| OSPF MD5 Authentication 설정 및 Wireshark 패킷 분석 (0) | 2026.03.30 |

|---|---|

| [Wireshark] OSPF Hello Packet 분석 (0) | 2026.03.30 |

| port-security 설정 (0) | 2026.03.27 |

| OSPF DR 선출 원리 (0) | 2026.03.23 |

| STP - Root Bridge, Root Port, Blocking Port (0) | 2026.03.07 |